在当今的数字时代,安全地远程访问服务器成为了日常需求的一部分。SSH(Secure Shell)是一种加密网络协议,用于在不安全的网络中安全地操作网络服务。本文将指导您如何在Linux环境下搭建SSH服务器,让您能够安全、便捷地进行远程管理。

前期准备

在开始之前,请确保您拥有以下条件:

- 一台运行Linux的服务器。

- 拥有该服务器的root权限或者具有sudo权限的用户账户。

- 确保服务器的防火墙规则允许SSH连接(通常是22端口)。

首先,您需要安装SSH服务。大多数Linux发行版都预装了OpenSSH,这是SSH协议的开源实现。如果您的系统尚未安装OpenSSH,可以通过包管理器进行安装。对于Debian或Ubuntu系统,使用以下命令:

sudo apt-get update

sudo apt-get install openssh-server

对于CentOS或RHEL系统,使用:

sudo yum install openssh-server

安装完成后,SSH服务通常会立即启动。您可以使用以下指令来检查SSH服务的状态:

sudo systemctl status ssh

配置SSH服务

为了提高SSH连接的安全性,强烈建议对默认配置进行一些调整。配置文件位于/etc/ssh/sshd_config,您需要使用文本编辑器打开并编辑它。

以下是一些推荐的配置更改:

- 更改默认端口:找到

#Port 22这一行,去掉#并改为其它数值(如2222),以减少自动化攻击的风险。 - 禁用root登录:找到

PermitRootLogin yes这一行,改为PermitRootLogin no以提高安全性。 - 使用公钥认证:确保

PubkeyAuthentication yes被启用,并考虑禁用密码认证PasswordAuthentication no,以强制使用更安全的公钥认证方式。

配置更改后,需要重启SSH服务以应用这些更改:

sudo systemctl restart ssh

设置公钥认证

公钥认证提供了一种比传统密码更安全的认证方式。要设置公钥认证,您需要在客户端生成一对密钥(公钥和私钥)并将公钥部署到服务器。

在客户端执行以下命令生成密钥对:

ssh-keygen

然后,使用ssh-copy-id命令将公钥复制到服务器上:

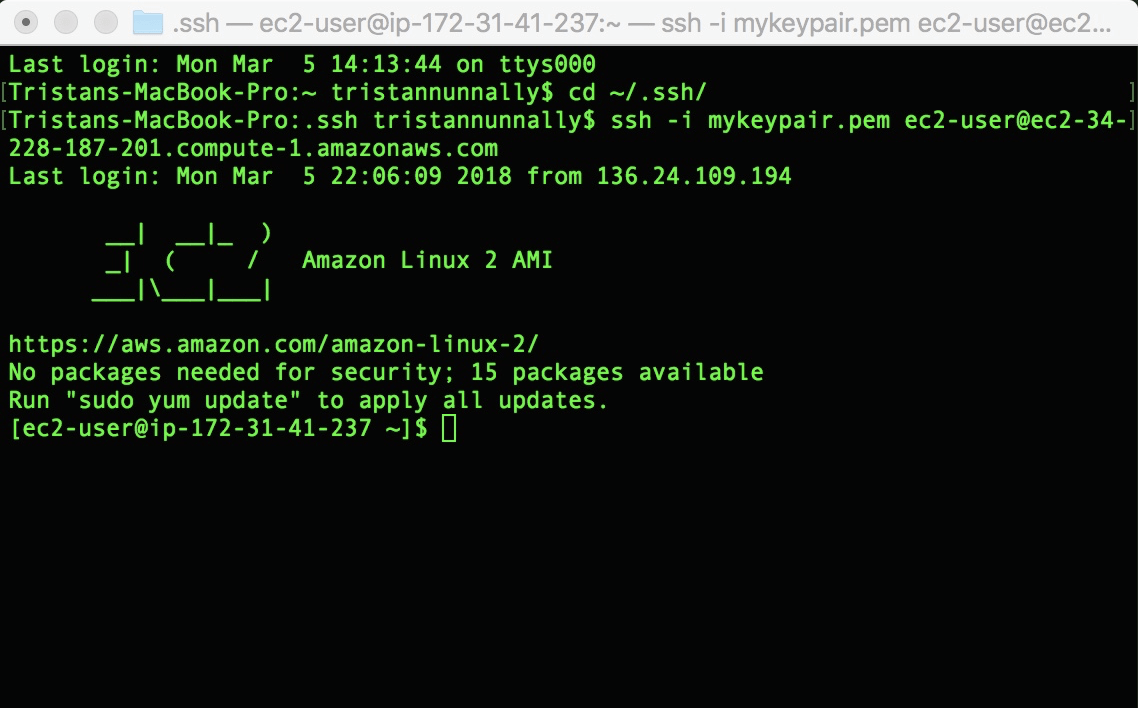

ssh-copy-id 用户名@服务器IP地址

这样,当您尝试通过SSH连接服务器时,系统将通过密钥而非密码进行认证。

增强安全性

除了以上提及的措施外,还可以通过配置防火墙和使用Fail2Ban等工具来增加SSH服务器的安全性。Fail2Ban可以监视登录尝试,并在检测到多次失败尝试时自动封禁来源IP地址,有效防止暴力破解攻击。

搭建SSH服务器是迈向高效远程管理的重要一步。通过遵循本文的指南,并采取适当的安全措施,您不仅可以实现远程工作的便利性,还能确保数据通讯的安全性和可靠性。随着技术的进步和网络安全威胁的不断演变,持续关注最佳实践和更新保护措施至关重要。